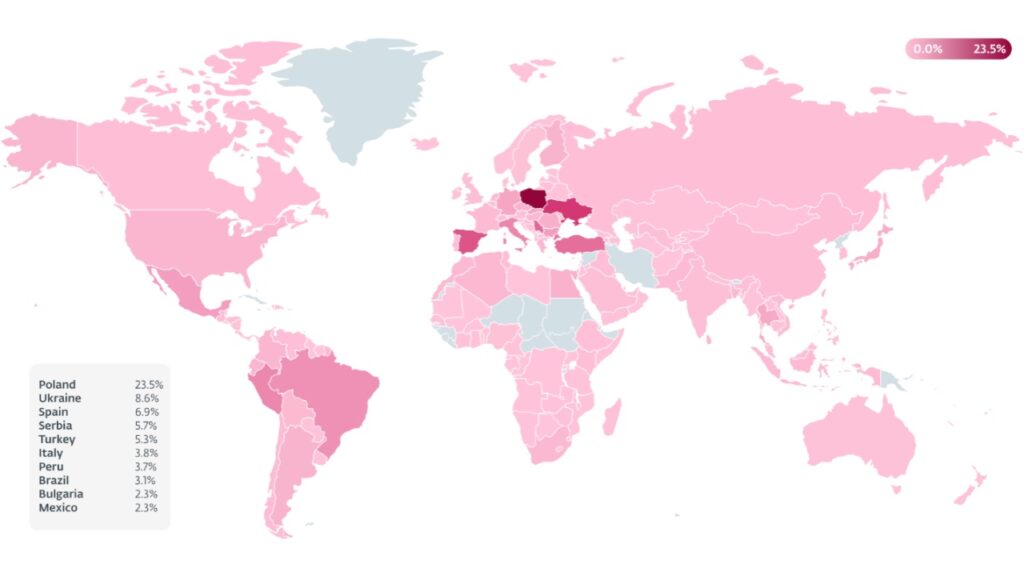

Spam mo?e by? gro?niejszy, ni? nam si? wydaje. Analitycy ESET wykryli kampanie, w kt�rych przest?pcy, podszywaj?c si? pod prawdziwe firmy i ich pracownik�w, rozsy?ali fa?szywe maile i w ten spos�b wykradali cenne dane. W drugim p�?roczu 2023 roku w Polsce powstrzymano 26 000 takich atak�w. W ?adnym inny kraju nie by?o ich tak wielu.

Kampania spamowa by?a wymierzona w firmy w Polsce, a wykorzystywane w niej wiadomo?ci email dotyczy?y ofert wsp�?pracy B2B. Aby wygl?da? jak najbardziej wiarygodnie, atakuj?cy tworzyli adresy e-mail, imituj?ce domeny faktycznie istniej?cych firm. Zmieniali liter? w nazwie firmy lub, w przypadku wielowyrazowej nazwy, kolejno?? s?�w.

Przest?pcy przejmowali tak?e istniej?ce s?u?bowe konta poczty email, aby wysy?a? z nich spam, kt�ry do z?udzenia przypomina? prawdziwe maile z ofertami. W ten spos�b nawet je?li potencjalna ofiara zwraca?a uwag? na standardowe sygna?y ostrzegawcze w wiadomo?ci email, mog?a nie rozpozna? ataku.

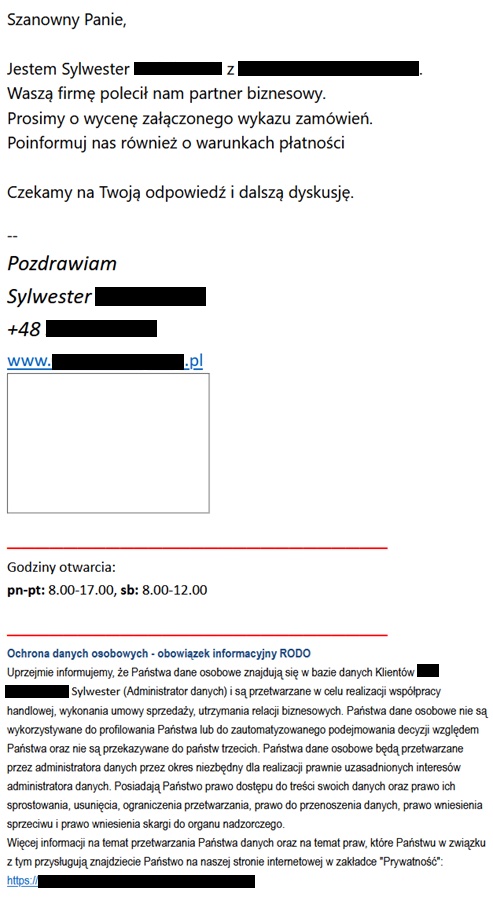

Przest?pcy wykonali imponuj?cy research i wykorzystali istniej?ce nazwy polskich firm, a nawet wiarygodnie wygl?daj?ce stopki, nazwiska pracownik�w czy w?a?cicieli oraz ich dane kontaktowe. W tej spos�b, kiedy ofiara wyszukiwa?a nadawc? wiadomo?ci np. w wyszukiwarce Google, odnajdowa?a prawdziw? osob? i by?a bardziej sk?onna otworzy? za??cznik zawieraj?cy z?o?liwe oprogramowanie.

Tre?? wiadomo?ci spamowych w wielu przypadkach by?a do?? rozbudowana. Tego typu wiadomo?ci trzeba uzna? za wyj?tkowo niebezpieczne, poniewa? odbiegaj? od standardowych kampanii spamowych pe?nych b??d�w gramatycznych i ju? na pierwszy rzut oka wygl?daj?cych podejrzanie.

Oto przyk?ad takiego maila, kt�ry zawiera nawet komunikat z informacj? o przetwarzaniu danych osobowych:

Do tego typu maila do??czany by? plik, zawieraj?cy z?o?liwe oprogramowanie, kt�re wykrada?o dane logowania z przegl?darek i klient�w poczty email, aby uzyska? dalsze dost?py. Nie wiadomo, czy grupa cyberprzest?pcza by?a bezpo?rednio zainteresowana wykradanymi danymi uwierzytelniaj?cymi, czy te? zosta?yby one p�?niej sprzedane innym gro?nym podmiotom. Pewne jest natomiast, ?e dost?p do nich otwiera mo?liwo?? dalszych atak�w, zw?aszcza poprzez ransmoware.

� Otwieranie za??cznik�w z takich wiadomo?ci mo?e mie? powa?ne konsekwencje tak dla os�b prywatnych, jak i firm, w kt�rych pracuj?. Radzimy dok?adnie sprawdza?, czy wiadomo?? jest wiarygodna, jeszcze przed otwarciem za??cznika i stale u?ywa? niezawodnego oprogramowania zabezpieczaj?cego, kt�re jest w stanie powstrzyma? atak � ostrzega Jakub Kalo?, analityk ESET, kt�ry odkry? opisywan? kampani?.

W tym samym czasie, kiedy mia?y miejsce ataki w Polsce, analitycy ESET zarejestrowali r�wnie? kampanie w Ukrainie, Hiszpanii, Serbii, S?owacji i Bu?garii. Podobnie jak w Polsce, dzia?ania przest?pc�w by?y wymierzone g?�wnie w lokalne firmy.