Fortinet przedstawi? wyniki najnowszego globalnego badania zagro?e? informatycznych. Wed?ug niego stale ro?nie liczba atak�w ransomware, dwie trzecie firm mia?o do czynienia ze z?o?liwym oprogramowaniem, kt�re stwarza?o du?e b?d? krytyczne zagro?enie, a cyberprzest?pcy coraz cz??ciej atakuj? podczas weekend�w i dni wolnych.

Autonomiczne narz?dzia atakuj?ce i infrastruktury udost?pniaj?ce narz?dzia do cyberatak�w jako us?ugi u?atwiaj? przest?pcom dzia?anie na skal? globaln?. Sytuacj? dodatkowo komplikuje fakt, ?e po zautomatyzowaniu ataku cyberprzest?pcy nie s? ju? ograniczeni do atakowania konkretnych bran? � skutki ich dzia?a? i wywierane przez nich naciski mog? wi?c z biegiem czasu tylko rosn??.

Cho? cyberprzest?pcy czasem w?amuj? si? do system�w w oparciu o nowe formy atak�w (typu zero-day), korzystaj? przede wszystkim z wykrytych wcze?niej s?abych punkt�w w zabezpieczeniach. Dzi?ki temu mog? przeznaczy? wi?ksz? cz??? swoich zasob�w na innowacje techniczne utrudniaj?ce wykrycie spowodowanych narusze?.

Najwa?niejsze wnioski z raportu Fortinet to:

- Wzrost liczby atak�w ransomware.� Ataki WannaCry i Petya/NotPetya by?y wymierzone w luk? w zabezpieczeniach poprawion? zaledwie kilka miesi?cy wcze?niej. Przedsi?biorstwa, kt�re opar?y si? tym atakom, zwykle spe?nia?y jedno z dw�ch kryteri�w: dysponowa?y narz?dziami zabezpieczaj?cymi, kt�re zaktualizowano pod k?tem wykrywania atak�w ukierunkowanych na t? luk?, i/lub zastosowa?y poprawk? w chwili jej udost?pnienia.

- Ataki powoduj?ce krytyczne zagro?enie. W drugim kwartale 2017 r. ponad dwie trzecie firm mia?o do czynienia z eksploitem stwarzaj?cym du?e lub krytyczne zagro?enie. 90% przedsi?biorstw odnotowa?o eksploity ukierunkowane na luki w zabezpieczeniach licz?ce sobie trzy lata lub starsze. 60% firm w dalszym ci?gu zauwa?a ataki powi?zane z lukami wykrytymi nawet dziesi?? lub wi?cej lat temu.

- Aktywno?? w czasie przestoju. Zautomatyzowane zagro?enia nie robi? sobie “wolnego” w weekendy czy w nocy. Niemal 44% wszystkich atak�w eksploit�w nast?puje w sobot? lub w niedziel?. ?rednia dzienna liczba atak�w w dni weekendowe by?a dwa razy wi?ksza ni? w dni robocze.

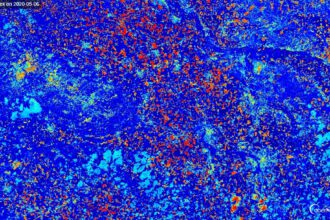

- Podsumowuj?c: w II kwartale 2017 roku laboratorium Fortinet wykry?o ??cznie 184 miliardy eksploit�w, 62 miliony przypadk�w szkodliwego oprogramowania i 2,9 miliarda pr�b komunikacji botnet�w.

Korzystanie z nowych technologii zwiastuje zagro?enia

W epoce gospodarki cyfrowej szybko?? i efektywno?? maj? znaczenie krytyczne, przest�j w pracy jakiegokolwiek urz?dzenia czy systemu jest wi?c niedopuszczalny. Wraz ze wzrostem popularno?ci i rozwojem konfiguracji technologii, takich jak aplikacje, sieci i urz?dzenia, rozwijaj? si? te? taktyki cyberprzest?pc�w. Potencjalnie ryzykowne jest w szczeg�lno?ci korzystanie z oprogramowania o w?tpliwej reputacji i podatnych na ataki urz?dze? IoT w ?ci?le zintegrowanych sieciach. Warto te? zwr�ci? uwag? na szyfrowanie ruchu w sieci, kt�re � cho? sprzyja ochronie prywatno?ci i bezpiecze?stwu w Internecie � jest wyzwaniem dla wielu narz?dzi obronnych, pozbawionych wgl?du w komunikacj? szyfrowan?.

Innowacje technologiczne, kt�re nap?dzaj? gospodark? cyfrow?, nios? dla ?wiata zar�wno korzy?ci, jak i zagro?enia. Zbyt rzadko jednak podejmowane s? dzia?ania, kt�re mog? znacz?co ograniczy? negatywne konsekwencje przez stosowanie sp�jnych i efektywnych zasad higieny w dziedzinie cyberbezpiecze?stwa -�powiedzia?a�Jolanta Malak, regionalna dyrektor sprzeda?y Fortinet na Polsk?, Bia?oru? i Ukrain?

- Wykorzystanie aplikacji. Korzystanie z podejrzanych aplikacji mo?e otwiera? drzwi nowym zagro?eniom. Przedsi?biorstwa zezwalaj?ce na dzia?anie wielu aplikacji �peer-to-peer� (P2P) odnotowuj? siedmiokrotnie wi?cej botnet�w i aktywno?ci szkodliwego oprogramowania ni? firmy zabraniaj?ce stosowania aplikacji tego typu. Analogicznie, przedsi?biorstwa zezwalaj?ce na dzia?anie wielu aplikacji proxy wykrywaj? prawie dziewi?? razy wi?cej botnet�w i szkodliwego oprogramowania ni? te, kt�re nie dopuszczaj? u?ywania takich rozwi?za?. Co ciekawe, nie znaleziono dowodu na to, ?e intensywniejsze u?ytkowanie aplikacji opartych na chmurze lub medi�w spo?eczno?ciowych zwi?ksza liczb? infekcji spowodowanych przez szkodliwe oprogramowanie i botnety.

- Urz?dzenia IoT. Niemal 20% przedsi?biorstw mia?o do czynienia ze szkodliwym oprogramowaniem ukierunkowanym na urz?dzenia mobilne. Urz?dzenia Internetu rzeczy s? w dalszym ci?gu wyzwaniem, poniewa? nie s? obj?te kontrol? i ochron? na tym samym poziomie co tradycyjne systemy.

- Szyfrowanie ruchu w sieci. Dane wykazuj? po raz drugi z rz?du rekordowo du?e wykorzystanie komunikacji szyfrowanej w sieci. Udzia? procentowy ruchu HTTPS wzgl?dem HTTP wzr�s? do 57%. Jest to w dalszym ci?gu wa?ny trend, poniewa? wiadomo, ?e zagro?enia nierzadko ukrywaj? si? w zaszyfrowanym ruchu.