Rynek cyberbezpiecze?stwa znajduje si? w punkcie zwrotnym. Rok 2025 zapowiada si? jako kluczowy okres intensywnego wzrostu i g??bokiej transformacji, nap?dzanej zar�wno przez technologiczne innowacje, jak i dynamicznie zmieniaj?cy si? krajobraz zagro?e?. Coraz bardziej wyrafinowane i zautomatyzowane ataki, szybka adopcja rozwi?za? chmurowych oraz nowe regulacje prawne wymuszaj? na firmach redefinicj? podej?cia do ochrony danych i infrastruktury.

Cyberbezpiecze?stwo przestaje by? wy??cznie techniczn? domen? specjalist�w IT � staje si? strategicznym filarem dzia?alno?ci przedsi?biorstw, niezale?nie od ich wielko?ci i bran?y. Dla partner�w i klient�w w kanale IT to nie tylko wyzwanie, ale i realna szansa. Zrozumienie aktualnych trend�w, nadchodz?cych zmian regulacyjnych oraz kierunk�w inwestycji w tym segmencie ma kluczowe znaczenie dla podejmowania trafnych decyzji biznesowych i skutecznego pozycjonowania si? na rynku.

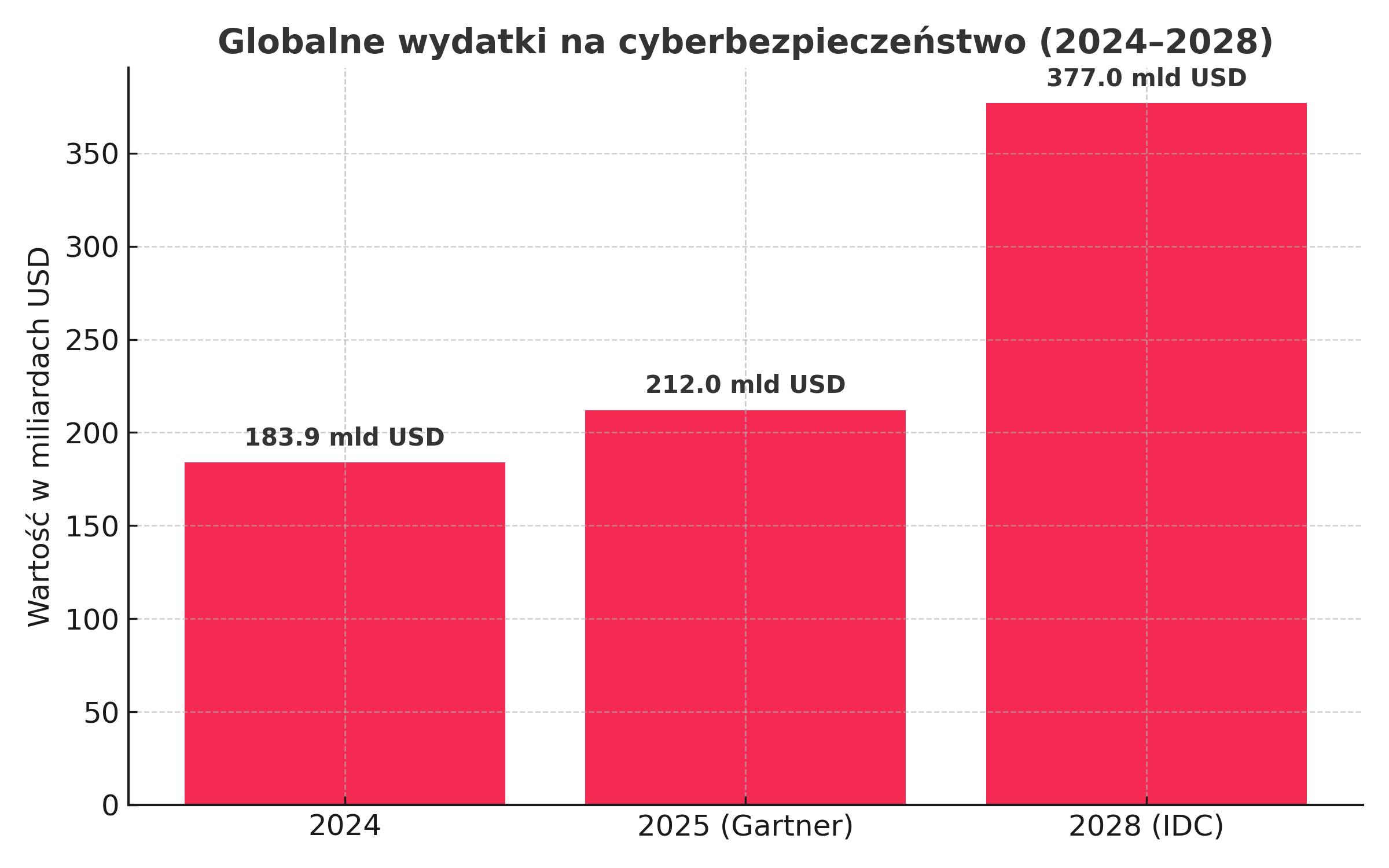

Prognozy wzrostu globalnego i europejskiego rynku cyberbezpiecze?stwa w latach 2025-2028

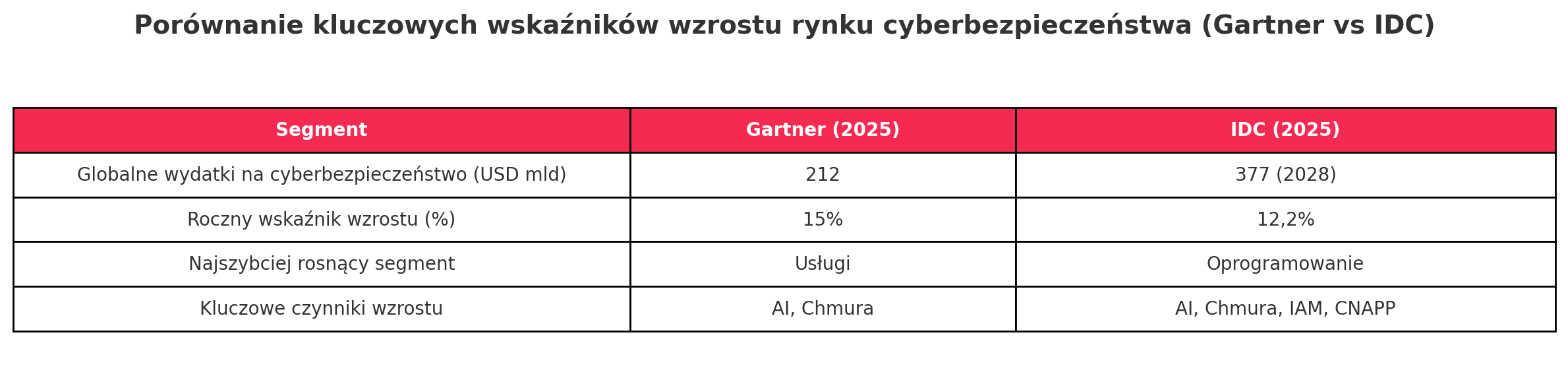

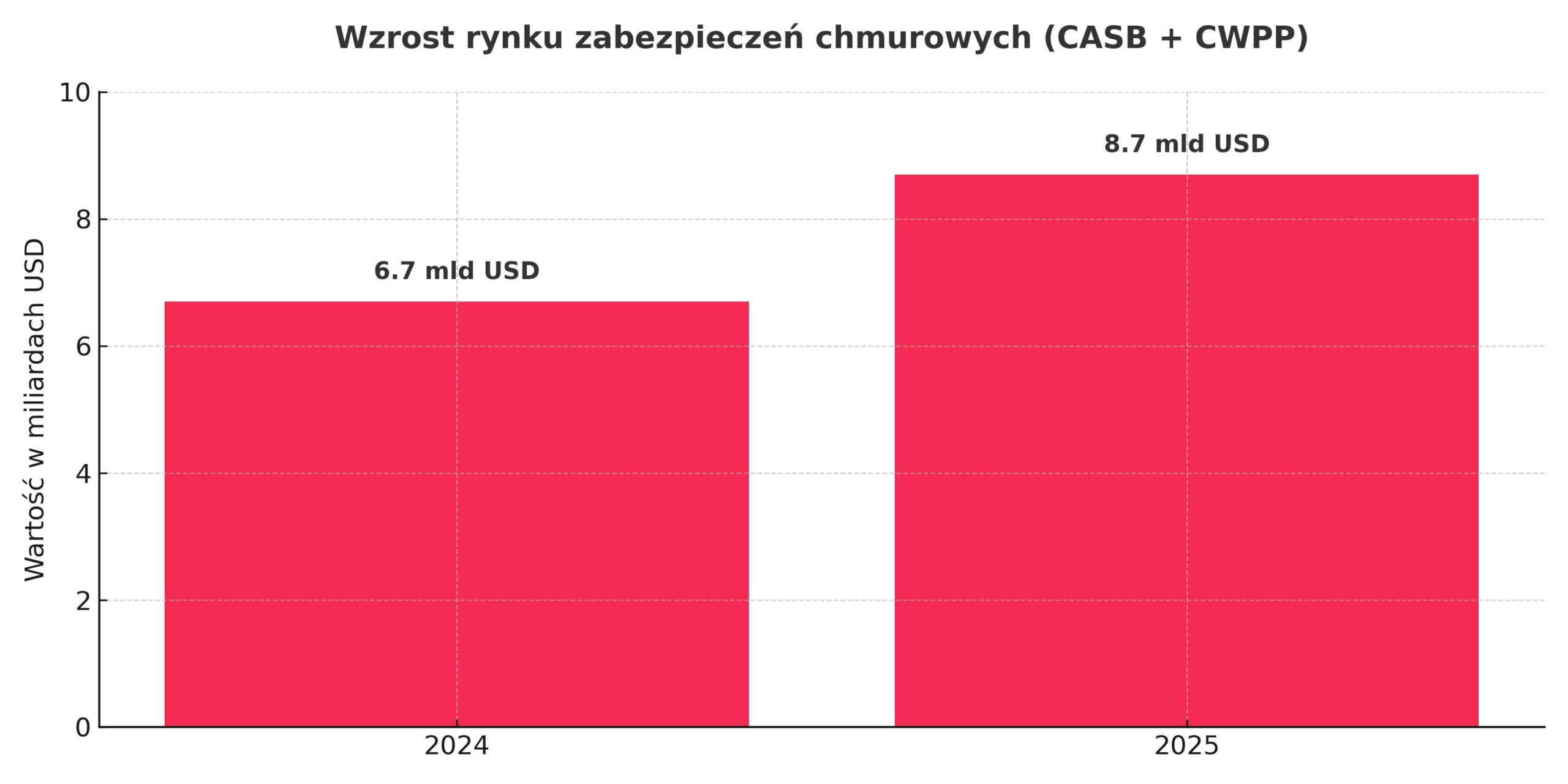

Wydatki na cyberbezpiecze?stwo na ca?ym ?wiecie wykazuj? siln? tendencj? wzrostow?. Firma Gartner prognozuje znaczny, 15-procentowy wzrost globalnych wydatk�w na cyberbezpiecze?stwo w 2025 roku, osi?gaj?c poziom 212 miliard�w dolar�w, w por�wnaniu z 183,9 miliardami dolar�w w roku 2024. Wzrost ten jest nap?dzany przede wszystkim przez segment us?ug bezpiecze?stwa, a nast?pnie przez oprogramowanie zabezpieczaj?ce i bezpiecze?stwo sieci. Szczeg�lnie dynamiczny wzrost przewidywany jest w obszarze oprogramowania zabezpieczaj?cego, co jest silnie powi?zane z adopcj? sztucznej inteligencji (AI) i generatywnej AI (GenAI) w zabezpieczeniach aplikacji, danych i infrastruktury. Gartner przewiduje, ?e wydatki na oprogramowanie zabezpieczaj?ce wzrosn? o 15% do 2025 roku w?a?nie z powodu GenAI. Ponadto, rynek rozwi?za? do zabezpieczania dost?pu do chmury (CASB) i platform ochrony obci??e? w chmurze (CWPP) ma osi?gn?? 8,7 miliarda dolar�w w 2025 roku, co stanowi znacz?cy wzrost z 6,7 miliarda dolar�w w roku 2024. Tak znacz?cy wzrost przewidywany przez Gartnera, zw?aszcza w obszarze us?ug bezpiecze?stwa i zabezpiecze? chmurowych, stwarza natychmiastowe mo?liwo?ci dla partner�w kana?u IT, aby rozszerzy? swoj? ofert? i zaspokoi? ewoluuj?ce potrzeby klient�w. Wy?szy wska?nik wzrostu w us?ugach sugeruje, ?e klienci potrzebuj? wi?cej ni? tylko produkt�w; wymagaj? wiedzy specjalistycznej w zakresie implementacji, zarz?dzania i reagowania na incydenty. Gwa?towny wzrost wydatk�w na zabezpieczenia chmurowe jest bezpo?rednio powi?zany z rosn?c? migracj? do chmury, tworz?c popyt na specjalistyczne rozwi?zania i us?ugi w zakresie bezpiecze?stwa chmurowego, kt�re partnerzy kana?u mog? ?wiadczy?.

Podobne tendencje wzrostowe obserwuje si? w prognozach firmy IDC. Przewiduje ona globalny wzrost wydatk�w na bezpiecze?stwo o 12,2% rok do roku w 2025 roku. IDC przewiduje r�wnie? utrzymanie si? tego wzrostu do roku 2028, kiedy to globalne wydatki na bezpiecze?stwo osi?gn? 377 miliard�w dolar�w. Rynek cyberbezpiecze?stwa w Europie ma wzrosn?? o 11,8% w 2025 roku. W Polsce natomiast prognozowany wzrost jest jeszcze wy?szy i wyni�s? 15,2% rok do roku w 2023 roku. Chocia? ta ostatnia warto?? dotyczy roku 2023, sugeruje to utrzymanie silnej tendencji wzrostowej na polskim rynku r�wnie? w latach 2025 i kolejnych. IDC wskazuje, ?e oprogramowanie zabezpieczaj?ce b?dzie najwi?ksz? i najszybciej rosn?c? grup? technologiczn? w 2025 roku, z rocznym wzrostem na poziomie 14,4%.

Do kluczowych obszar�w nap?dzaj?cych ten wzrost nale?? platformy ochrony aplikacji natywnych dla chmury (CNAPP), oprogramowanie do zarz?dzania to?samo?ci? i dost?pem (IAM) oraz oprogramowanie do analizy bezpiecze?stwa. Us?ugi bezpiecze?stwa s? r�wnie? wskazywane przez IDC jako druga najszybciej rosn?ca grupa technologiczna w 2025 roku, co jest zwi?zane z ekspansj? zarz?dzanych us?ug bezpiecze?stwa. Nieznacznie r�?ne dane dotycz?ce wzrostu mi?dzy Gartnerem a IDC sugeruj? odmienne metodologie i analizy rynkowe, ale konsekwentne, dwucyfrowe prognozy wzrostu z obu firm potwierdzaj? siln? tendencj? wzrostow? na rynku cyberbezpiecze?stwa. Wy?szy wska?nik wzrostu w Polsce w por�wnaniu ze ?redni? europejsk? wskazuje na szczeg�lnie obiecuj?cy rynek dla partner�w kana?u dzia?aj?cych w tym regionie lub go targetuj?cych. Podczas gdy obie firmy, Gartner i IDC, s? renomowanymi ?r�d?ami, ich konkretne prognozy mog? si? r�?ni? ze wzgl?du na odmienne metody gromadzenia danych, techniki analizy i definicje rynkowe. Niemniej jednak, og�lny konsensus co do znacznego wzrostu stanowi silny sygna? dla kana?u IT. Wy?szy wzrost w Polsce mo?e by? przypisany takim czynnikom, jak zwi?kszone wysi?ki w zakresie cyfryzacji, surowsze wymagania dotycz?ce zgodno?ci z przepisami oraz rosn?ca ?wiadomo?? zagro?e? cybernetycznych w?r�d przedsi?biorstw w regionie.

Wp?yw sztucznej inteligencji (AI) na cyberbezpiecze?stwo

Sztuczna inteligencja odgrywa coraz wi?ksz? rol? zar�wno jako narz?dzie dla cyberprzest?pc�w, jak i kluczowe rozwi?zanie w dziedzinie obrony przed cyberzagro?eniami. Cyberprzest?pcy coraz cz??ciej wykorzystuj? AI do tworzenia bardziej wyrafinowanych i ukierunkowanych atak�w phishingowych. AI potrafi generowa? niezwykle przekonuj?ce wiadomo?ci phishingowe, co prowadzi do wy?szych wska?nik�w klikalno?ci. Ponadto, AI obni?a pr�g wej?cia w tworzeniu z?o?liwego oprogramowania i przyspiesza opracowywanie exploit�w wykorzystuj?cych luki w zabezpieczeniach. Generatywna AI mo?e by? u?ywana do szybkiej analizy sentymentu skradzionych danych, umo?liwiaj?c skuteczniejsze schematy wymusze?, potencjalnie przewy?szaj?c ransomware jako g?�wne zagro?enie. Demokratyzacja technologii AI oznacza, ?e zaawansowane mo?liwo?ci ataku staj? si? bardziej dost?pne dla szerszego grona cyberprzest?pc�w, co stanowi powa?ne wyzwanie dla tradycyjnych ?rodk�w bezpiecze?stwa. Wcze?niej tworzenie zaawansowanych narz?dzi ataku wymaga?o znacznej wiedzy technicznej. Jednak wraz z rozwojem ?atwo dost?pnych modeli i us?ug AI, nawet mniej wykwalifikowani napastnicy mog? teraz przeprowadza? bardziej efektywne i spersonalizowane ataki, co utrudnia organizacjom obron?.

Z drugiej strony, rozwi?zania bezpiecze?stwa oparte na AI s? niezb?dne do analizowania ogromnych zbior�w danych w celu identyfikowania wzorc�w i przewidywania potencjalnych cyberzagro?e?. AI mo?e poprawi? mo?liwo?ci wykrywania i reagowania na zagro?enia, umo?liwiaj?c szybsz? identyfikacj? anomalii i automatyczne reagowanie na incydenty. Algorytmy uczenia maszynowego mog? ulepszy? rozwi?zania kontroli dost?pu i wykrywa? anomalie behawioralne wskazuj?ce na naruszone konta lub zagro?enia wewn?trzne. AI jest postrzegana jako niezb?dne narz?dzie do wspomagania ludzkich zespo?�w ds. bezpiecze?stwa i uwalniania ich czasu, aby mogli skupi? si? na bardziej proaktywnych zadaniach. Bran?a cyberbezpiecze?stwa znajduje si? w wy?cigu zbroje? AI, gdzie post?py w AI zar�wno w ataku, jak i obronie stale przesuwaj? granice mo?liwo?ci. To dynamiczne ?rodowisko stwarza ci?g?? potrzeb? innowacji i adaptacji zar�wno dla dostawc�w zabezpiecze?, jak i kana?u IT. W miar? jak napastnicy staj? si? bardziej wyrafinowani dzi?ki AI, obro?cy r�wnie? musz? przyj?? narz?dzia i strategie oparte na AI, aby utrzyma? siln? pozycj? w zakresie bezpiecze?stwa. To dynamiczne ?rodowisko wymaga ci?g?ych bada?, rozwoju i wdra?ania nowych rozwi?za? bezpiecze?stwa opartych na AI, tworz?c mo?liwo?ci dla kana?u IT w zakresie oferowania najnowocze?niejszych technologii i wiedzy specjalistycznej.

Ewolucja bezpiecze?stwa chmury

Wraz z rosn?c? adopcj? us?ug chmurowych, inwestycje w rozwi?zania bezpiecze?stwa chmury gwa?townie rosn?. Rynek specjalistycznych zabezpiecze? dla rozwi?za? chmurowych (CASB i CWPP) ma osi?gn?? 8,7 miliarda dolar�w w 2025 roku, w por�wnaniu z 6,7 miliarda dolar�w w roku 2024. Odzwierciedla to rosn?c? adopcj? chmury obliczeniowej i potrzeb? zabezpieczenia ?rodowisk chmurowych. Organizacje coraz ch?tniej inwestuj? w bezpiecze?stwo chmury, aby chroni? swoje rozrastaj?ce si? ekosystemy chmurowe. Znacz?cy wzrost wydatk�w na zabezpieczenia chmurowe podkre?la krytyczne znaczenie zabezpieczenia ?rodowisk chmurowych, co stanowi znacz?cy rynek dla partner�w kana?u IT specjalizuj?cych si? w rozwi?zaniach i us?ugach w zakresie bezpiecze?stwa chmurowego. W miar? jak coraz wi?cej przedsi?biorstw przenosi swoj? infrastruktur? i aplikacje do chmury, potrzeba solidnych ?rodk�w bezpiecze?stwa zaprojektowanych specjalnie dla ?rodowisk chmurowych staje si? najwa?niejsza. Partnerzy kana?u z wiedz? specjalistyczn? w zakresie bezpiecze?stwa chmurowego mog? wykorzysta? ten popyt, oferuj?c rozwi?zania takie jak CASB, CWPP, natywne narz?dzia zabezpieczaj?ce chmur? oraz us?ugi doradcze w zakresie bezpiecze?stwa chmurowego.

W ?rodowiskach chmurowych coraz wi?ksze znaczenie zyskuje architektura Zero Trust. Model Zero Trust zyskuje na popularno?ci jako kluczowe podej?cie do zabezpieczania ?rodowisk chmurowych, k?ad?c nacisk na ci?g?? weryfikacj? ka?dego ??dania dost?pu. Zasady Zero Trust, takie jak mikrosegmentacja, monitorowanie w czasie rzeczywistym i adaptacyjne zasady dost?pu, s? niezb?dne do ograniczania ryzyka w ?rodowiskach pracy zdalnej i hybrydowej. Coraz powszechniejsze wdra?anie architektury Zero Trust sygnalizuje zmian? paradygmatu w my?leniu o bezpiecze?stwie, odchodz?c od zabezpiecze? opartych na perymetrze do bardziej granularnego i skoncentrowanego na to?samo?ci podej?cia. Ten trend wymaga od partner�w kana?u IT edukowania klient�w na temat korzy?ci p?yn?cych z Zero Trust oraz pomocy w implementacji i zarz?dzaniu frameworkami Zero Trust w ich ?rodowiskach chmurowych. Tradycyjne modele bezpiecze?stwa, kt�re opieraj? si? na bezpiecznym perymetrze sieci, staj? si? mniej skuteczne w dzisiejszym rozproszonym i skoncentrowanym na chmurze ?wiecie. Zero Trust oferuje solidniejsz? pozycj? w zakresie bezpiecze?stwa, zak?adaj?c, ?e ?aden u?ytkownik ani urz?dzenie nie jest z natury godne zaufania, niezale?nie od ich lokalizacji. Partnerzy kana?u mog? odegra? kluczow? rol? w pomaganiu organizacjom w zrozumieniu i wdro?eniu z?o?onych komponent�w architektury Zero Trust, takich jak uwierzytelnianie wielosk?adnikowe, mikrosegmentacja i ci?g?e monitorowanie.

Wyzwania i mo?liwo?ci w zakresie bezpiecze?stwa IoT/OT

Rosn?ca liczba urz?dze? Internetu Rzeczy (IoT) w ?rodowiskach operacyjnych zwi?ksza powierzchni? ataku i stwarza nowe luki w zabezpieczeniach. Wiele urz?dze? IoT nie posiada solidnych wbudowanych funkcji bezpiecze?stwa i rzadko otrzymuje aktualizacje, co czyni je podatnymi na cyberataki. Routery s? identyfikowane jako urz?dzenia o wysokiej podatno?ci na zagro?enia, stanowi?c ponad 50% najbardziej nara?onych urz?dze?. Gwa?towny wzrost liczby po??czonych urz?dze? IoT, cz?sto o s?abym zabezpieczeniu, stanowi powa?ne i rosn?ce zagro?enie dla organizacji, szczeg�lnie w ?rodowiskach przemys?owych i operacyjnych (OT). Stanowi to krytyczny obszar zainteresowania i znacz?c? szans? dla kana?u IT na dostarczanie specjalistycznych rozwi?za? i us?ug w zakresie bezpiecze?stwa dla IoT/OT. Sama liczba i r�?norodno?? urz?dze? IoT, w po??czeniu z ich inherentnymi ograniczeniami bezpiecze?stwa, tworz? liczne punkty wej?cia dla cyberatak�w. Zabezpieczenie tych urz?dze? wymaga specjalistycznej wiedzy i narz?dzi, kt�rych wiele organizacji nie posiada, co czyni go g?�wnym obszarem, w kt�rym partnerzy kana?u IT mog? oferowa? cenn? wiedz? specjalistyczn?, w tym oceny podatno?ci na zagro?enia, bezpieczne wdra?anie urz?dze?, segmentacj? sieci i ci?g?e monitorowanie.

Coraz wa?niejsza staje si? zatem integracja bezpiecze?stwa IT i OT. Konwergencja ?rodowisk IT i OT zwi?ksza ryzyko cyberatak�w wp?ywaj?cych na infrastruktur? krytyczn? i bezpiecze?stwo fizyczne. Tradycyjne rozwi?zania bezpiecze?stwa IT cz?sto s? nieskuteczne w ?rodowiskach OT ze wzgl?du na specjalistyczny charakter system�w OT. Organizacje musz? wdra?a? kompleksowe strategie bezpiecze?stwa integruj?ce ?rodki bezpiecze?stwa IT i OT. Historyczny podzia? mi?dzy bezpiecze?stwem IT i OT nie jest ju? op?acalny w dzisiejszym po??czonym ?wiecie. Integracja tych dw�ch domen jest niezb?dna do ochrony infrastruktury krytycznej i wymaga specjalistycznej wiedzy i rozwi?za?, oferuj?c znacz?c? szans? dla partner�w kana?u IT posiadaj?cych wiedz? zar�wno w zakresie bezpiecze?stwa IT, jak i OT. ?rodowiska OT, kt�re kontroluj? procesy fizyczne i infrastruktur? krytyczn?, by?y tradycyjnie odizolowane od sieci IT. Jednak wraz z post?puj?c? cyfryzacj?, izolacja ta maleje, tworz?c ?cie?ki dla cyberatak�w, kt�re mog? przemieszcza? si? mi?dzy systemami IT i OT. Zabezpieczenie tych po??czonych ?rodowisk wymaga holistycznego podej?cia, kt�re uwzgl?dnia unikalne wyzwania zwi?zane z bezpiecze?stwem obu domen. Partnerzy kana?u IT, kt�rzy potrafi? po??czy? luk? mi?dzy bezpiecze?stwem IT i OT, mog? wnie?? ogromn? warto?? do organizacji w sektorach takich jak produkcja, energetyka i us?ugi komunalne.

Odporno?? cybernetyczna jako priorytet

W krajobrazie cyberzagro?e?, gdzie ataki staj? si? coraz bardziej zaawansowane, ro?nie ?wiadomo??, ?e ca?kowite zapobieganie wszystkim cyberatakom nie jest mo?liwe. Prowadzi to do zmiany podej?cia z mentalno?ci zapobiegania na odporno?? cybernetyczn? � zdolno?? do opierania si?, absorbowania, odzyskiwania i adaptacji do incydent�w cybernetycznych. Organizacje odchodz? od idei ca?kowitego zapobiegania na rzecz minimalizowania wp?ywu incydent�w cybernetycznych i zwi?kszania zdolno?ci adaptacyjnych. Przej?cie w kierunku odporno?ci cybernetycznej uznaje nieuchronno?? cyberatak�w i podkre?la znaczenie minimalizowania ich wp?ywu oraz zapewnienia ci?g?o?ci dzia?ania. Wymaga to od partner�w kana?u IT pomocy klientom w opracowaniu solidnych plan�w reagowania na incydenty, wdro?eniu skutecznych rozwi?za? do tworzenia kopii zapasowych i odzyskiwania danych oraz budowaniu odpornej kultury bezpiecze?stwa. Podczas gdy zapobieganie pozostaje kluczowym aspektem cyberbezpiecze?stwa, rosn?ce wyrafinowanie i uporczywo?? cyberzagro?e? wymagaj? bardziej pragmatycznego podej?cia, kt�re koncentruje si? na minimalizowaniu szk�d, gdy ataki nieuchronnie nast?pi?. Odporno?? cybernetyczna obejmuje nie tylko ?rodki techniczne, ale tak?e procesy organizacyjne i ?wiadomo?? pracownik�w. Partnerzy kana?u mog? pom�c organizacjom w opracowaniu kompleksowych strategii odporno?ci, kt�re umo?liwi? im szybkie odzyskanie sprawno?ci po incydentach cybernetycznych i utrzymanie dzia?alno?ci biznesowej.

W tym kontek?cie, coraz wi?ksze znaczenie zyskuje planowanie ci?g?o?ci dzia?ania i odzyskiwania po awarii. Skuteczne plany ci?g?o?ci dzia?ania i odzyskiwania po awarii s? niezb?dnymi elementami odporno?ci cybernetycznej. Partnerzy kana?u IT mog? ?wiadczy? cenne us?ugi, pomagaj?c organizacjom w opracowaniu, wdro?eniu i testowaniu tych plan�w, aby zapewni? szybkie odzyskanie sprawno?ci po incydentach cybernetycznych i minimalizacj? przestoj�w. Cyberataki mog? prowadzi? do znacznych zak?�ce? w dzia?alno?ci przedsi?biorstw, powoduj?c straty finansowe, szkody wizerunkowe i wyzwania operacyjne. Kompleksowe plany ci?g?o?ci dzia?ania i odzyskiwania po awarii s? kluczowe dla zapewnienia, ?e organizacje mog? szybko przywr�ci? swoje krytyczne funkcje i dane w przypadku incydentu cybernetycznego. Partnerzy kana?u mog? wykorzysta? swoj? wiedz? specjalistyczn?, aby pom�c klientom w identyfikacji krytycznych proces�w biznesowych, wdro?eniu odpowiednich rozwi?za? do tworzenia kopii zapasowych i odzyskiwania danych oraz opracowaniu szczeg�?owych procedur reagowania i odzyskiwania po r�?nych rodzajach incydent�w cybernetycznych.

Zmiany w regulacjach prawnych i ich wp?yw na rynek

Krajobraz regulacyjny staje si? coraz bardziej z?o?ony, a nowe przepisy, takie jak unijna ustawa o AI, DORA i CMMC 2.0, wymagaj? od organizacji skupienia si? na zarz?dzaniu zmianami w zakresie zgodno?ci. Zwi?kszony nadz�r rz?dowy nad cyberbezpiecze?stwem, prywatno?ci? i lokalizacj? danych nap?dza zapotrzebowanie na rozwi?zania i us?ugi w zakresie zgodno?ci. Przepisy takie jak NIS2 w UE i ustawa o zg?aszaniu incydent�w cybernetycznych w infrastrukturze krytycznej (CIRCIA) w USA zwi?kszaj? kontrol? nad wysi?kami w zakresie cyberbezpiecze?stwa infrastruktury krytycznej. Zaostrzone przepisy dotycz?ce prywatno?ci na ca?ym ?wiecie wymagaj? od firm dostosowania swoich praktyk do surowszych wymog�w zgodno?ci. Rosn?ca liczba i z?o?ono?? przepis�w dotycz?cych cyberbezpiecze?stwa stwarzaj? znaczne zapotrzebowanie na rozwi?zania i wiedz? specjalistyczn? w zakresie zgodno?ci. Partnerzy kana?u IT mog? odegra? kluczow? rol?, pomagaj?c organizacjom zrozumie? i spe?ni? te wymagania regulacyjne, oferuj?c us?ugi takie jak oceny zgodno?ci, wdra?anie kontroli bezpiecze?stwa i ci?g?e monitorowanie. Organizacje z r�?nych bran? staj? przed coraz wi?kszym obci??eniem przepisami dotycz?cymi cyberbezpiecze?stwa na poziomie krajowym i mi?dzynarodowym. Poruszanie si? po tym z?o?onym krajobrazie wymaga specjalistycznej wiedzy na temat wymaga? prawnych i ich technicznej implementacji. Partnerzy kana?u IT mog? pozycjonowa? si? jako zaufani doradcy, oferuj?c us?ugi, kt�re pomagaj? klientom zrozumie? ich obowi?zki regulacyjne i wdro?y? niezb?dne kontrole i procesy bezpiecze?stwa w celu osi?gni?cia i utrzymania zgodno?ci.

Wyzwania i mo?liwo?ci dla kana?u IT w kontek?cie prognoz i trend�w

Luka w umiej?tno?ciach w zakresie cyberbezpiecze?stwa

Luka w umiej?tno?ciach w zakresie cyberbezpiecze?stwa stale si? powi?ksza, osi?gaj?c rekordowy poziom 4,8 miliona nieobsadzonych stanowisk. Wiele organizacji boryka si? z niedoborem wewn?trznych talent�w do zarz?dzania swoimi potrzebami w zakresie cyberbezpiecze?stwa. Niewystarczaj?ca wiedza i umiej?tno?ci w zakresie AI s? wymieniane jako g?�wne czynniki hamuj?ce skuteczn? obron? przed zagro?eniami opartymi na AI. Utrzymuj?ca si? i rosn?ca luka w umiej?tno?ciach w zakresie cyberbezpiecze?stwa stanowi powa?ne wyzwanie dla organizacji staraj?cych si? budowa? i utrzymywa? silne pozycje w zakresie bezpiecze?stwa. Jednak to wyzwanie jednocze?nie stwarza znacz?c? szans? dla kana?u IT na oferowanie us?ug i wiedzy specjalistycznej w zakresie cyberbezpiecze?stwa, aby wype?ni? t? luk?. Niedob�r wykwalifikowanych specjalist�w ds. cyberbezpiecze?stwa oznacza, ?e wiele organizacji nie posiada wewn?trznych zasob�w, aby skutecznie zaspokoi? swoje potrzeby w zakresie bezpiecze?stwa. Ta luka w wiedzy specjalistycznej nap?dza popyt na zewn?trzne us?ugi w zakresie cyberbezpiecze?stwa, takie jak zarz?dzane us?ugi bezpiecze?stwa, doradztwo w zakresie bezpiecze?stwa, reagowanie na incydenty i szkolenia, z kt�rych wszystkie stanowi? znacz?ce mo?liwo?ci dla partner�w kana?u IT.

Niedob�r specjalist�w nap?dza zwi?kszone inwestycje w us?ugi doradcze w zakresie bezpiecze?stwa, profesjonalne us?ugi bezpiecze?stwa i zarz?dzane us?ugi bezpiecze?stwa. Partnerzy kana?u mog? oferowa? programy szkoleniowe, aby pom�c organizacjom podnie?? kwalifikacje istniej?cego personelu w zakresie cyberbezpiecze?stwa. Dostawcy zarz?dzanych us?ug bezpiecze?stwa (MSSP) odgrywaj? coraz wa?niejsz? rol? w rozwi?zywaniu problemu luki w umiej?tno?ciach, zapewniaj?c outsourcingowe monitorowanie i zarz?dzanie bezpiecze?stwem. Partnerzy kana?u IT mog? bezpo?rednio rozwi?za? problem luki w umiej?tno?ciach w zakresie cyberbezpiecze?stwa, oferuj?c szereg us?ug, w tym szkolenia z zakresu cyberbezpiecze?stwa, doradztwo i zarz?dzane us?ugi bezpiecze?stwa. ?wiadcz?c te bardzo potrzebne us?ugi, partnerzy kana?u mog? sta? si? nieocenionymi aktywami dla swoich klient�w i budowa? d?ugoterminowe, rentowne relacje. Bior?c pod uwag? trudno?ci, z jakimi boryka si? wiele organizacji w zakresie zatrudniania i utrzymania talent�w w dziedzinie cyberbezpiecze?stwa, outsourcing funkcji bezpiecze?stwa do zaufanych partner�w kana?u staje si? atrakcyjnym rozwi?zaniem. Partnerzy kana?u mog? wykorzysta? swoj? specjalistyczn? wiedz? i ekonomi? skali, aby ?wiadczy? op?acalne i kompleksowe us?ugi w zakresie bezpiecze?stwa, umo?liwiaj?c klientom skupienie si? na ich podstawowej dzia?alno?ci biznesowej, jednocze?nie zapewniaj?c zaspokojenie ich potrzeb w zakresie cyberbezpiecze?stwa.

Rola partner�w kana?owych w dostarczaniu zaawansowanych rozwi?za? cyberbezpiecze?stwa

Partnerzy kana?owi odgrywaj? kluczow? rol? w pomaganiu organizacjom w poruszaniu si? po z?o?onym krajobrazie dostawc�w i rozwi?za? cyberbezpiecze?stwa. Mog? zapewni? wiedz? specjalistyczn? w zakresie wyboru, wdra?ania i zarz?dzania zaawansowanymi technologiami bezpiecze?stwa, w tym narz?dziami opartymi na AI i rozwi?zaniami bezpiecze?stwa chmury. Partnerzy kana?u IT dzia?aj? jako zaufani doradcy, pomagaj?c organizacjom zidentyfikowa? odpowiednie rozwi?zania w zakresie cyberbezpiecze?stwa dla ich specyficznych potrzeb i zapewniaj?c skuteczne wdro?enie i zarz?dzanie tymi rozwi?zaniami. Ta rola jest szczeg�lnie wa?na na szybko ewoluuj?cym rynku cyberbezpiecze?stwa, gdzie stale pojawiaj? si? nowe technologie i zagro?enia. Sama liczba dostawc�w cyberbezpiecze?stwa i z?o?ono?? ich ofert mog? by? przyt?aczaj?ce dla organizacji. Partnerzy kana?u odgrywaj? kluczow? rol? w upraszczaniu tego procesu, rozumiej?c unikalne wymagania swoich klient�w w zakresie bezpiecze?stwa i rekomenduj?c najbardziej odpowiednie rozwi?zania. Ich wiedza specjalistyczna w zakresie implementacji, integracji i bie??cego zarz?dzania zapewnia, ?e organizacje mog? zmaksymalizowa? warto?? swoich inwestycji w cyberbezpiecze?stwo.

Wzrost znaczenia us?ug zarz?dzanych w zakresie bezpiecze?stwa (MSSP)

Rynek MSSP odnotowuje znacz?cy wzrost, nap?dzany niedoborem umiej?tno?ci i rosn?c? z?o?ono?ci? krajobrazu zagro?e?. MSSP oferuj? elastyczny i wydajny spos�b, w jaki organizacje ka?dej wielko?ci mog? sprosta? swoim wyzwaniom zwi?zanym z bezpiecze?stwem. Adopcja us?ug MDR (Managed Detection and Response) jest postrzegana jako kluczowe rozwi?zanie problemu niedoboru specjalist�w ds. bezpiecze?stwa. Ci?g?y wzrost i rosn?ce znaczenie MSSP podkre?laj? znacz?c? szans? dla partner�w kana?u IT na rozszerzenie istniej?cej oferty us?ug zarz?dzanych o bezpiecze?stwo lub na specjalizacj? jako czysto MSSP. Popyt na outsourcingow? wiedz? specjalistyczn? w zakresie bezpiecze?stwa tylko wzro?nie. W miar? jak cyberzagro?enia staj? si? bardziej wyrafinowane, a luka w umiej?tno?ciach utrzymuje si?, wiele organizacji zwraca si? do MSSP, aby zapewni? ca?odobowe monitorowanie bezpiecze?stwa, wykrywanie zagro?e? i mo?liwo?ci reagowania na incydenty. Ten trend stanowi lukratywn? okazj? dla partner�w kana?u do budowania lub rozszerzania swojego portfolio zarz?dzanych us?ug bezpiecze?stwa i zaspokajania rosn?cego popytu na outsourcingow? wiedz? specjalistyczn? w zakresie bezpiecze?stwa.

Jak kana? IT mo?e wykorzysta? prognozy i trendy rynku cyberbezpiecze?stwa w 2025 roku i p�?niej?

Rynek cyberbezpiecze?stwa jest gotowy na znaczny wzrost w 2025 roku i p�?niej, nap?dzany rosn?cymi zagro?eniami, adopcj? chmury i zmianami regulacyjnymi. Kluczowe trendy, takie jak wp?yw AI, ewolucja bezpiecze?stwa chmury, wyzwania i mo?liwo?ci w zakresie bezpiecze?stwa IoT/OT oraz nacisk na odporno?? cybernetyczn?, kszta?tuj? ten rynek. Luka w umiej?tno?ciach w zakresie cyberbezpiecze?stwa pozostaje znacz?cym wyzwaniem dla organizacji, tworz?c silny popyt na zewn?trzn? wiedz? specjalistyczn? i us?ugi. Partnerzy kana?u IT maj? kluczow? rol? do odegrania, pomagaj?c organizacjom zaspokoi? ich potrzeby w zakresie cyberbezpiecze?stwa poprzez dostarczanie rozwi?za?, us?ug i wiedzy specjalistycznej.